Взлом

Взлом: Информация о безопасности в сети, включая защиту от несанкционированного доступа и взлома.

Статьи о методах взлома и защите от них. Обзоры популярных способов взлома, советы по обеспечению безопасности и руководства по предотвращению несанкционированного доступа к системам и данным.

Linux давно зарекомендовал себя как одна из самых надежных и безопасных операционных систем. Его открытый исходный код позволяет разработчикам со всего мира находить и устранять уязвимости, а высокая степень кастомизации делает систему идеальной для различных задач, от серверного администрирования до

В мире высоких технологий, где инновации движут прогрессом, сохранение конфиденциальности играет ключевую роль. Компании вроде Apple инвестируют огромные ресурсы в разработку новых продуктов, тщательно оберегая детали до самого выпуска. Но что происходит, когда строго охраняемые корпоративные секреты

Согласно сообщению Bloomberg, последствия хакерской атаки на электронную почту руководителей Microsoft оказались более значительными, чем это первоначально объявила компания в январе текущего года. В результате атаки, приписываемой группе Midnight Blizzard, поддерживаемой, как утверждается, российским

Microsoft сообщил о новом методе взлома моделей искусственного интеллекта (ИИ), который получил название «Skeleton Key«. Этот метод позволяет обойти защиту крупнейших языковых моделей, таких как GPT-4, Claude 3 и Gemini Pro, заставляя их генерировать потенциально опасный и вредный контент.

В префектуре Кочи, Япония, полицейские задержали 36-летнего Ёсихиро Ямакаву за незаконное вмешательство в файлы сохранений игр Pokémon Scarlet и Pokémon Violet. Ямакава использовал онлайн инструменты для изменения игровых данных и создания редких персонажей. Которых затем продавал через интернет по сниженным ценам.

Microsoft успешно устранила уязвимость в безопасности, которая привела к раскрытию внутренних файлов и учетных данных компании в открытом интернете.

Согласно последним отчетам, опубликованным на портале Dark Reading, в киберпространстве начало активно распространяться новое вредоносное ПО, получившее название SEXi. Этот вариант известного вымогательского программного обеспечения Babuk нацелен на серверы VMware ESXi, причем уже зафиксировано несколько

В мире it хакеры продолжают удивлять своей изобретательностью, придумывая новые способы для компрометации данных пользователей. Это заставляет нас быть особенно осторожными при работе в интернете и использовании наших любимых устройств. Киберпреступники становятся все более искусными и опасными, а их

AT&T, один из ведущих телекоммуникационных операторов США, признал нарушение безопасности данных. Они касаются как действующих, так и бывших абонентов. Несмотря на предыдущие опровержения, компания теперь подтверждает, что личные данные примерно 73 миллионов пользователей были подвергнуты риску.

Детская больница Lurie в Чикаго продолжает восстанавливать свои компьютерные системы почти неделю после кибератаки, вызвавшей отключение сети. Больница сообщает, что отключение затронуло электронную почту, телефоны и некоторые другие электронные системы.

Хакеры захватили тысячи продуктов Cisco через день после того, как компания предупредила клиентов об уязвимости, которой был присвоен высший балл опасности 10 из 10.

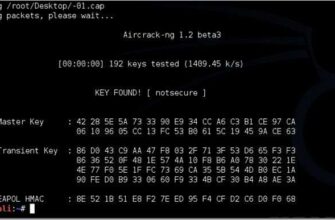

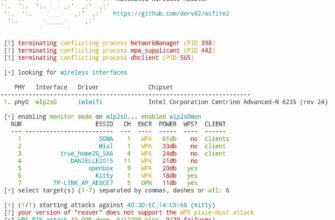

Технология Wi-Fi разрабатывалась, как безопасная сеть, с доступом по паролю. Но со временем находились уязвимости в самом протоколе и в его реализациях, из-за чего сеть становились небезопасной. В наше время беспроводные сети используются буквально повсюду. Это быстро, удобно, надёжно, не требует размещать

Технологический мир постоянно прогрессирует благодаря новым удивительным изобретениям. Но жизнь в Интернете также означает, что все пользователи подвержены рискам хакерских атак, включая большие компании. Приложения на мобильных устройствах могут быть полезными, но они также могут стать источником угрозы.

В наше время Android устройства стали неотъемлемой частью нашей жизни. Мы используем их для работы, связи с близкими, развлечений и других целей. Однако, с ростом числа пользователей Android, возросло и число киберугроз. Взломы, вирусы и другие виды мошенничества на Android устройствах стали обычным явлением.

Wifite — это мощный инструмент для тестирования беспроводных сетей, предназначенный для автоматизации атак на сети Wi-Fi. Программа Wifite работает на операционной системе Kali Linux и использует различные методы атаки для взлома Wi-Fi сетей. В этой статье мы рассмотрим, как использовать Wifite на Kali Linux.