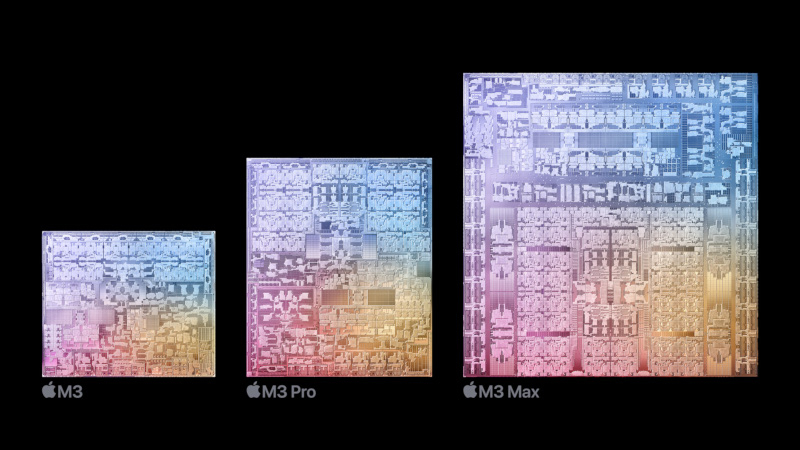

Исследователи из США выявили серьезную уязвимость, получившую название GoFetch, в линейке процессоров Apple M1, M2 и M3. Данная уязвимость открывает путь для несанкционированного доступа к криптографической информации, хранящейся в кеше процессора, позволяя преступникам восстанавливать ключи шифрования и получать доступ к защищенным данным.

Проблема заключается в механизме предварительной загрузки данных, известном как DMP (Data Memory-dependent Prefetcher), который используется как в процессорах Apple Silicon, так и в Intel Raptor Lake. Этот механизм ускоряет работу устройства, предварительно загружая данные в кеш. Однако из-за ошибок DMP может загрузить некорректные данные, эффективно обходя защиту программного обеспечения. Атакующие могут использовать эту уязвимость для кражи конфиденциальной информации.

Уязвимость GoFetch угрожает всем современным методам шифрования, включая те, что рассчитаны на защиту от атак с использованием квантовых компьютеров. Пока что единственная рекомендация для защиты от этой уязвимости — снижение производительности шифрования и дешифрования для минимизации рисков, что может привести к ухудшению общей производительности процессоров Apple M1, M2 и M3. Однако, в процессоре Apple M3 может существовать возможность отключения DMP, что потенциально может обеспечить защиту без значительного снижения производительности.

В отличие от процессоров Apple, процессоры Intel Raptor Lake не подвержены этой уязвимости, несмотря на использование аналогичного механизма DMP. Ожидается, что в будущих процессорах Apple M4 эта проблема будет решена. Сроки устранения уязвимости для текущих моделей процессоров пока не объявлены.