При настройке новой системы Debian создается учетная запись root по умолчанию. Пользователь root имеет полный доступ к системе. И может в делать в системе все, что не может обычный пользователь. Некоторые задачи выполняются только пользователем root. Например выполнить установку, обновление и удаление пакетов программного обеспечения, изменение файлов конфигурации, запуск и остановку системных служб, а также завершение работы и перезагрузку сервера. Пользователь root является мощным, но чрезвычайно опасным, поскольку выполняемые действия невозможно отменить. Некоторые команды могут сделать систему непригодной для использования.

Чтобы снизить этот риск новый пользователь не имеет прав sudo. Только после создания пользователя можно назначить ему права суперпользователя для выполнения повседневных административных функций. Это возможно путем выдачи пользователю прав sudo. Это действие повысит привилегии пользователя.

В этой статье мы расскажем, как создать нового пользователя, а затем добавить пользователя в группу sudoers в Debian. (Как добавить пользователя в sudo Debian)

Шаг 1: Войдите на свой сервер Debian

Для начала войдите на свой сервер Debian как пользователь root через SSH. Как включить SSH на Debian мы писали здесь.

# ssh root@server-IP-address

Шаг 2. Создание новой учетной записи пользователя в Debian

Чтобы создать нового пользователя в системе Linux, мы собираемся использовать команду adduser, за которой следует имя пользователя.

Синтаксис команды показан ниже:

# adduser username

В нашем случае мы добавим нового пользователя по имени Джек.

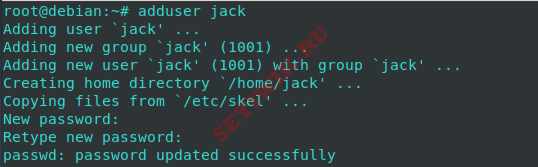

# adduser jack

После выполнения команды, терминал запросит у вас пароль нового пользователя и позже потребует его подтверждения. Имейте в виду, что надежный пароль имеет комбинации прописных, строчных, числовых и специальных символов.

Пример ответа терминала

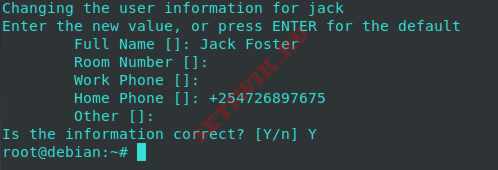

Как только пароль будет успешно установлен, терминал запросит у вас дополнительную информацию о пользователе, как показано ниже. Заполните подробную информацию и, нажмите кнопку » Y » , чтобы сохранить изменения.

Если вы хотите пропустить всю эту информацию, просто нажмите ENTER, чтобы принять значения по умолчанию.

Информация о новом пользователе хранится в файле /etc/password. Для просмотра информации о пользователе запустите

# cat /etc/passwd

Шаг 3: Добавление пользователя в группу sudoers

Чтобы добавить созданного пользователя в группу sudoers, используйте команду usermod, как показано ниже:

# usermod -aG sudo username

В нашем случае, чтобы добавить пользователя Jack в группу sudoers, мы запустим следующую команду

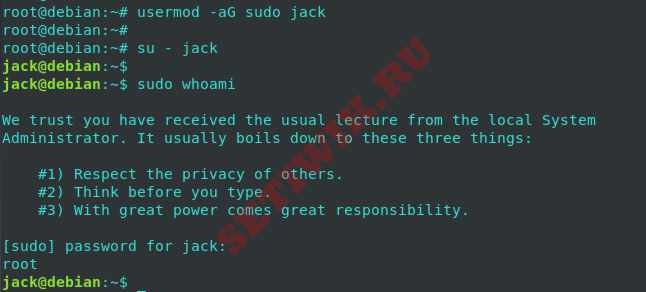

# usermod -aG sudo jack

Чтобы проверить был ли пользователь добавлен в группу sudo, выполнив команду id.

Следующие выходные данные показывают, что пользователь «джек» добавлен в группу sudo:

# id jack

uid=1000(jack) gid=1000(jack) groups=1000(jack),27(sudo)

Вы также можете использовать команду gpasswd для добавления пользователя в группу sudo.

В следующем примере я добавлю пользователя «Johnny» в группу sudo с помощью gpasswd:

# gpasswd -a johnny sudo

Adding user johnny to group sudo

Примечание. Если вы получаете сообщение «sudo: command not found«, установите пакет sudo с помощью apt-get.

Установить Sudo очень просто, выполните команду написанную ниже:

$ apt-get install sudo

Шаг 4: Тестирование пользователя sudo

Последним шагом является подтверждение наличия у нового пользователя прав sudo.

Переключитесь на нового пользователя, как показано на рисунке

# su - jack

Теперь вызовите команду sudo, за которой следует любая команда. в этом случае мы запустим команду whoami.

$ sudo whoami

За этим последует список из нескольких пунктов, которые вы должны знать, работая пользователем root.

Затем вам будет предложено ввести пароль пользователя, и после этого команда будет выполнена.

Пример ответа терминала

Если вы хотите снова переключиться на пользователя root, вы можете выполнить команду sudo -i, но вам необходимо указать пароль root:

$ sudo -i

Заключение

Из этой статьи вы узнали, как добавить пользователя в группу sudoers. Мы рекомендуем использовать обычного пользователя в серверной системе. Это позволит избежать вероятности ошибки в качестве пользователя root и нанести необратимый ущерб серверу.